A partir do dia 30 deste mês, o Facebook, maior rede social do mundo, vai passar a adotar novas regras relacionadas à privacidade dos usuários e à oferta de anúncios publicitários. A empresa poderá obter mais informações sobre quem a acessa, a partir de dados coletados por produtos que também são do Facebook, como Instagram e WhatsApp. Até mesmo o nível de bateria do celular e a força do sinal da operadora utilizada serão conhecidos pelo Facebook.

Na página criada para explicar as novas regras, o Facebook aponta que as mudanças objetivam melhorar a experiência dos usuários com a rede e garantir maior controle por parte deles.

##RECOMENDA##

Assim, quem visualizar um anúncio poderá saber os porquês de a publicidade ter aparecido na sua página clicando na lateral da própria imagem. O internauta também poderá se negar a receber informações de determinados anunciantes, ação que valerá tanto para o dispositivo que está usando naquele momento quando para os demais, como celulares, tablets e computadores.

A mudança tornará a oferta de produtos e serviços mais personalizada. A principal ferramenta para isso está relacionada à geolocalização. Os check-ins feitos pelos usuários quando estão em ruas, estabelecimentos comerciais e outros locais poderão ser usados para o Facebook mostrar informações de estabelecimentos e amigos próximos. Além disso, a empresa está testando a opção “Comprar”, para que produtos sejam adquiridos na própria rede.

Se, por um lado, as ferramentas podem dar mais comodidade e facilidades aos usuários, por outro, os limites para o uso de dados pessoais e a garantia de privacidade preocupam. “Você pensa que está usando um serviço gratuito, mas você é o produto que eles estão vendendo, pois são as suas informações que estão sendo comercializadas para outras empresas”, diz o coordenador do Intervozes, Pedro Ekman.

O Facebook tem acesso a cerca de 70 informações sobre os usuários, tais como cidade natal, páginas visitadas, visões religiosas e políticas, atividades recentes, metadados de fotos (hora e local em que foi feita, por exemplo), configurações faciais, número de telefone, endereço de IP, número de cartão de crédito, idade, o que se olha na linha do tempo de outras pessoas, as mensagens trocadas, páginas que visita, etc.

A partir disso, a empresa elabora o perfil da pessoa e pode oferecer a ela produtos, serviços e recursos que podem interessá-la. Por outro lado, ela vende esse pacote de dados para clientes e parceiros. Segundo o Facebook, a operação protege a identidade pessoal, pois “somente fornecemos dados aos nossos anunciantes parceiros e clientes depois de removermos seu nome ou outras informações de identificação pessoal ou depois de combiná-las com dados de outras pessoas de maneira que não mais identifiquem você pessoalmente”.

Mesmo que as regras sejam desconhecidas por parte das pessoas que usam a rede, basta utilizá-la para gerar informações. A Declaração de Direitos e Privacidade do Facebook, disponível no site, diz que “quando você publica conteúdos ou informações usando a opção Público, você está permitindo que todos, incluindo pessoas fora do Facebook, acessem e usem essas informações e as associem a você”.

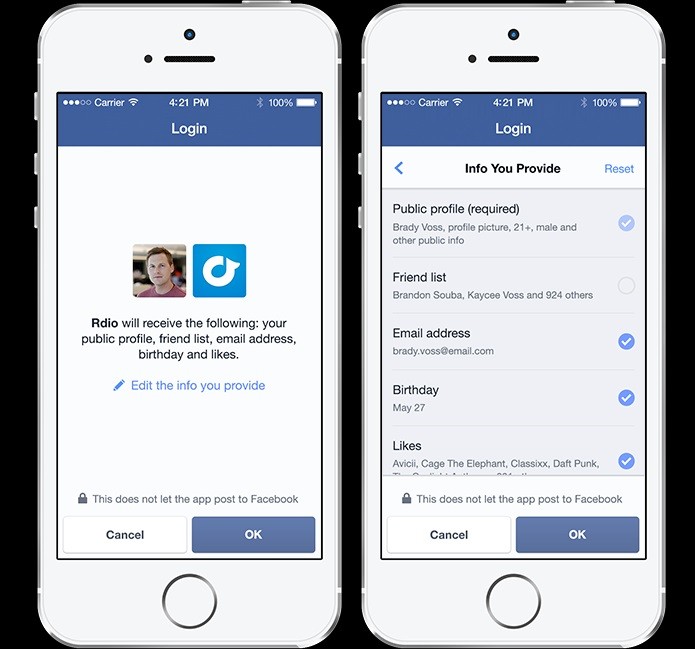

Se desejar restringir o acesso aos dados, o usuário deve alterar quem pode ver as suas ações na rede ou desativar todos os aplicativos da plataforma em suas Configurações de Privacidade.

Com o Marco Civil da Internet, contudo, o uso desses dados passou a ser regrado. O marco garante a privacidade dos usuários da internet, ao estabelecer que informações pessoais e registros de acesso só poderão ser vendidos se o usuário autorizar expressamente a operação comercial.

“Em qualquer operação de coleta, armazenamento, guarda e tratamento de registros, de dados pessoais ou de comunicações por provedores de conexão e de aplicações de internet em que pelo menos um desses atos ocorra em território nacional, deverão ser obrigatoriamente respeitados a legislação brasileira e os direitos à privacidade, à proteção dos dados pessoais e ao sigilo das comunicações privadas e dos registros”, diz a lei que ficou conhecida como a Constituição da Internet.

Segundo Pedro Ekman, o Marco Civil tornou ilegal o acesso às informações privadas, como as mensagens trocadas diretamente e privadamente entre usuários. “A gente tem que cobrar que os novos termos do Marco Civil sejam de fato executados, que as empresas tenham que informar o que estão fazendo, que não leiam as nossas mensagens privadas e que, ao encerrar a relação com eles, eles excluam todos os dados que foram coletados na rede”. Hoje, mesmo que o usuário opte por sair do Facebook, suas informações ficam armazenadas por tempo indeterminado.

Privacidade total, contudo, não é mais viável, na opinião de Pedro Ekman. “No limite, as pessoas têm que ir para outras redes sociais que não usam e vendem seus dados”, opina Ekman, que cita como alternativa a rede social Diáspora, plataforma livre que não guarda dados dos usuários. Ele reconhece, contudo, que poucas pessoas conhecem plataformas diferentes. “O problema é esse. A economia de rede faz com que você esteja onde todo mundo está. Eles buscam concentrar a ação das pessoas em uma rede e não em várias”, alerta.

Para quem não imagina mais o cotidiano sem as redes sociais, a dica é conhecer as regras, optar por alterar suas configurações de privacidade e evitar se expor em excesso. É o que diz o Instituto Brasileiro de Defesa do Consumidor (Idec), que criou uma página com dicas de segurança.

Cuidados com as senhas, uso de criptografia, limpeza do histórico do navegador e atenção na hora de liberar acesso aos dados por aplicativos são algumas das ações que podem ser feitas por um usuário qualquer, mesmo sem conhecimentos aprofundados sobre a rede mundial de computadores.

A outra novidade é a possibilidade de entrar anonimamente. Com esse recurso o usuário poderá logar nas contas por meio de aplicarivos sem que os desenvolvedores dos sistemas tenha acesso aos dados, sendo possível se conectar sem compartilhar as informações. Esta novo recurso só estará disponível para desenvolvedores.

A outra novidade é a possibilidade de entrar anonimamente. Com esse recurso o usuário poderá logar nas contas por meio de aplicarivos sem que os desenvolvedores dos sistemas tenha acesso aos dados, sendo possível se conectar sem compartilhar as informações. Esta novo recurso só estará disponível para desenvolvedores.